Të premten, ekipi hulumtues otto-js publikoi një artikull rreth mënyrës se si përdoruesit përdorin veçoritë e avancuara të kontrollit drejtshkrimor të Google Chrome ose Microsoft Edge, mund të transmetojë në mënyrë të pavetëdijshme fjalëkalime dhe informacione të identifikueshme personalisht (PII) te serverët cloud të palëve të treta. Jo vetëm që kjo dobësi e vë në rrezik informacionin privat të përdoruesit përfundimtar mesatar, por gjithashtu mund t'i lërë të pasigurta kredencialet administrative të një organizate dhe informacione të tjera të lidhura me infrastrukturën për të huajt.

Dobësia u zbulua nga bashkëthemeluesi i otto-js dhe CTO Josh Summit gjatë testimit të aftësive të zbulimit të sjelljes së skenarit të kompanisë. Gjatë testimit, Samiti dhe ekipi otto-js zbuluan se kombinimi i duhur i veçorive në kontrolluesin e zgjeruar të drejtshkrimit të Chrome ose Editor MS në Edge ekspozoi pa dashje të dhënat e fushës që përmbajnë PII dhe informacione të tjera të ndjeshme kur u dërguan përsëri në serverë Microsoft dhe Google. Të dyja veçoritë kërkojnë veprime të qarta nga përdoruesit për t'i mundësuar ato, dhe pasi aktivizohen, përdoruesit shpesh nuk janë të vetëdijshëm se të dhënat e tyre po ndahen me palët e treta.

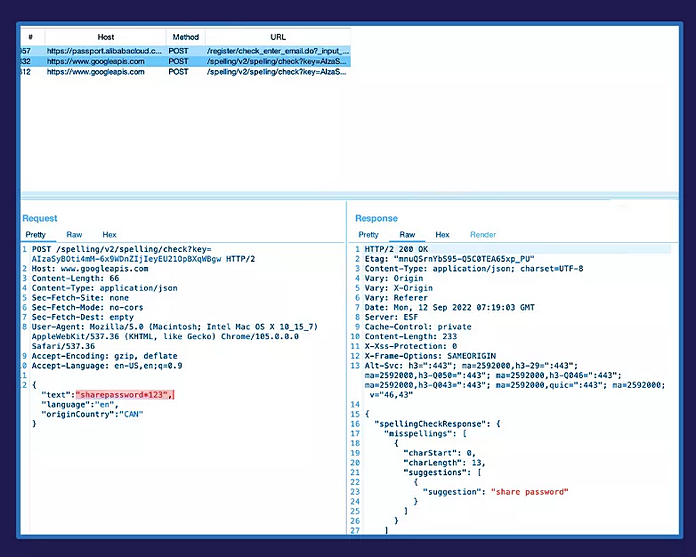

Përveç të dhënave në terren, ekipi i otto-js zbuloi gjithashtu se fjalëkalimet e përdoruesve mund të zbuloheshin përmes opsionit të shikuesit të fjalëkalimeve. Ky opsion, i cili do t'i ndihmojë përdoruesit të shmangin futjen e gabuar të fjalëkalimeve, ekspozon pa dashje fjalëkalimin te serverët e palëve të treta përmes veçorive të avancuara të kontrollit të drejtshkrimit.

Përdoruesit individualë nuk janë e vetmja palë në rrezik. Dobësia mund të rezultojë në komprometimin e kredencialeve të korporatës nga palë të treta të paautorizuara. Ekipi otto-js ofroi shembujt e mëposhtëm që tregojnë se si përdoruesit e regjistruar në shërbimet cloud dhe llogaritë e infrastrukturës mund t'i transmetojnë pa vetëdije kredencialet e tyre te serverët Microsoft ose Google.

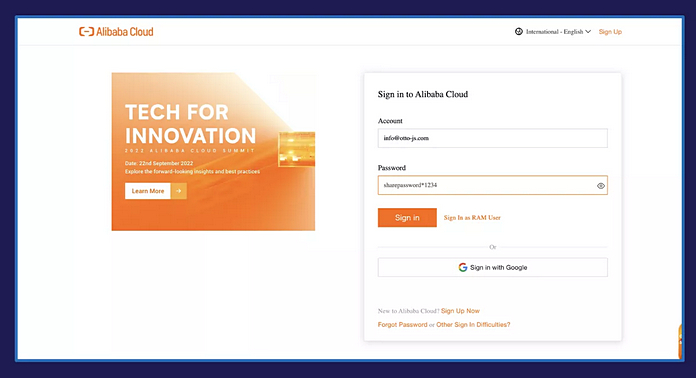

Imazhi i parë (sipër) tregon një shembull të hyrjes në një llogari të Alibaba Cloud. Kur identifikoheni përmes Chrome, funksioni i përparuar i kontrollit drejtshkrimor dërgon informacionin e pyetjeve te serverët e Google pa lejen e administratorit. Siç mund ta shihni në pamjen e ekranit (më poshtë), ky informacion përfshin fjalëkalimin aktual që futet për të hyrë në renë kompjuterike të kompanisë. Qasja në këtë lloj informacioni mund të çojë në çdo gjë, nga vjedhja e të dhënave të korporatave dhe të klientëve deri në kompromisin e plotë të infrastrukturës kritike.

Ekipi i otto-js kreu testime dhe analiza mbi standardet që synojnë mediat sociale, mjetet e zyrës, kujdesin shëndetësor, qeverinë, tregtinë elektronike dhe shërbimet bankare/financiare. Mbi 96% e 30 grupeve të kontrollit të testuar i dërguan të dhënat Microsoft dhe Google. 73% e faqeve dhe grupeve të testuara dërguan fjalëkalime te serverët e palëve të treta kur u zgjodh opsioni Shfaq fjalëkalimin. Ato sajte dhe shërbime që nuk dërguan fjalëkalime thjesht nuk e kishin funksionin Shfaq fjalëkalimin dhe nuk ishin domosdoshmërisht të mbrojtura siç duhet.

Ekipi otto-js kontaktoi Microsoft 365, Alibaba Cloud, Google Cloud, AWS dhe LastPass, të cilat janë pesë faqet kryesore dhe ofruesit e shërbimeve cloud që paraqesin rrezikun më të madh për klientët e ndërmarrjeve. Sipas përditësimeve të sigurisë të kompanisë, AWS dhe LastPass tashmë janë përgjigjur dhe kanë thënë se problemi është rregulluar me sukses.

Ju mund ta ndihmoni Ukrainën të luftojë kundër pushtuesve rusë. Mënyra më e mirë për ta bërë këtë është të dhuroni fonde për Forcat e Armatosura të Ukrainës përmes Savelife ose përmes faqes zyrtare NBU.

Lexoni gjithashtu:

Ruani qetësinë, përdorni Firefox

+